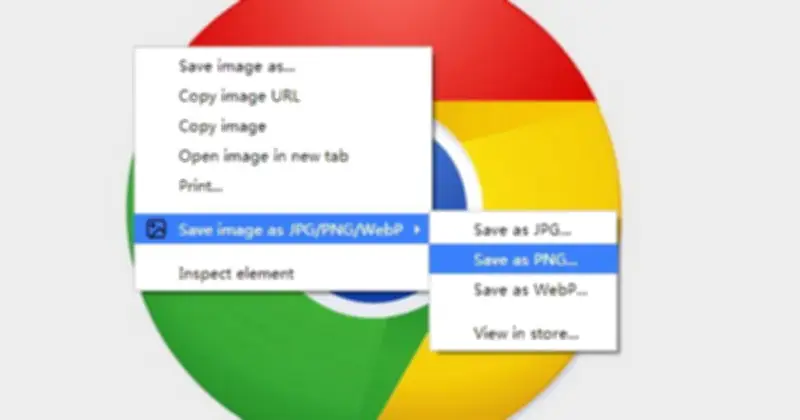

Tiện ích Chrome lưu ảnh WebP phổ biến bị phát hiện chứa mã độc

Đầu tháng 3/2026, Google chính thức vô hiệu hóa và gỡ bỏ tiện ích mở rộng "Save Image as Type" khỏi Chrome Web Store, đồng thời gửi cảnh báo đến toàn bộ người dùng rằng tiện ích này chứa phần mềm độc hại và không an toàn. Đây là công cụ chuyển đổi ảnh WebP sang định dạng PNG hoặc JPG từng có hơn 1 triệu lượt cài đặt, 1.700 đánh giá và đạt 4,2/5 sao, thuộc hàng phổ biến nhất trong danh mục xử lý ảnh trên trình duyệt Chrome.

Cơ chế hoạt động tinh vi của mã độc

Theo phân tích kỹ thuật từ XDA, tiện ích này chứa một file mã độc có tên inject.js, hoạt động theo cơ chế "cookie stuffing" - tức chèn cookie affiliate tracking vào trình duyệt người dùng thông qua các iframe ẩn. Mỗi khi người dùng truy cập các trang mua sắm như Amazon, Best Buy hay bất kỳ trang nào trong danh sách khoảng 578 website, tiện ích âm thầm thay thế mã affiliate gốc bằng mã của nhóm đứng sau, từ đó ăn cắp hoa hồng từ các chương trình affiliate chính đáng.

Toàn bộ URL affiliate đều trỏ về một dịch vụ chuyển hướng có tên Karmanow. Mã độc được thiết kế rất tinh vi để né tránh phát hiện: tiện ích chỉ kích hoạt payload sau khi người dùng đã lưu ít nhất 10 ảnh, iframe ẩn chỉ tồn tại 8,5 giây rồi tự động xóa, và toàn bộ cơ chế này không chạy trên các trang dành cho nhà phát triển - nơi dễ bị kiểm tra nhất.

Lịch sử biến đổi từ tiện ích sạch sang chứa mã độc

Về nguồn gốc, "Save Image as Type" ban đầu là một tiện ích hoàn toàn sạch do nhà phát triển Trung Quốc có tên cuixiping tạo ra. Phiên bản 1.2.3 phát hành vào tháng 5/2023 hoàn toàn vô hại với background script chỉ nặng 5,9 KB, không có content script hay bất kỳ quyền truy cập nào vào nội dung trang web.

Tuy nhiên, đến phiên bản 1.4.6 vào cuối năm 2024, tiện ích xuất hiện thêm file inject.js nặng tới 428 KB, được inject vào mọi trang HTTP và HTTPS mà người dùng truy cập. Vào khoảng tháng 11/2025, repository GitHub gốc của tiện ích bị xóa, sau đó quyền sở hữu trên Chrome Web Store được chuyển sang tài khoản "laurenbridgecool" kèm theo bản cập nhật chứa mã độc.

Đây là chiến thuật quen thuộc trong giới phần mềm độc hại: mua lại các tiện ích đã có lượng người dùng lớn, sau đó cập nhật payload độc hại mà người dùng không hề hay biết.

Sự chậm trễ đáng lo ngại từ Google

Nhà nghiên cứu bảo mật Wladimir Palant đã công khai tài liệu về mạng lưới này từ tháng 10/2024, liên kết 12 tiện ích bị xâm nhập với một công ty Israel có tên Karma Shopping Ltd. Microsoft Edge đã gỡ phiên bản tiện ích này khỏi kho tiện ích mở rộng ngay từ tháng 2/2025 với lý do phát hiện phần mềm độc hại.

Trong khi đó, Google vẫn giữ "Save Image as Type" trên Chrome Web Store - thậm chí còn gắn badge "Featured" (Nổi bật) - cho đến tận tháng 3/2026. Hơn 1 triệu người dùng Chrome đã bị ảnh hưởng bởi mã độc suốt nhiều tháng trong khi Google không có hành động gì.

Hành vi tương tự vụ bê bối Honey trước đây

Hành vi của tiện ích này gợi nhớ đến vụ bê bối Honey - tiện ích coupon của PayPal bị phanh phui vào năm 2024 vì cũng đánh cắp affiliate link của người dùng và các nhà sáng tạo nội dung. Cả hai trường hợp đều cho thấy mối nguy hiểm tiềm ẩn từ các tiện ích trình duyệt có quyền truy cập rộng.

Khuyến nghị cho người dùng

Người dùng đã cài đặt "Save Image as Type" nên gỡ bỏ tiện ích này ngay lập tức. Các lựa chọn thay thế an toàn hơn bao gồm:

- Save Image As PNG

- Save Image As JPG/PNG/WebP

- Save Image Converter

Những tiện ích này hiện chưa phát hiện có vấn đề bảo mật tương tự. Người dùng cần thận trọng khi cài đặt bất kỳ tiện ích mở rộng nào và thường xuyên kiểm tra các đánh giá, quyền truy cập mà tiện ích yêu cầu.